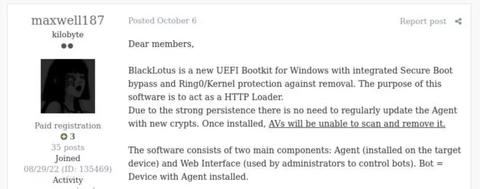

Los foros clandestinos describen a “BlackLotus” como un rootkit de firmware todopoderoso que puede resistir cualquier esfuerzo de eliminación y puede burlar las complejas defensas de Windows. Esta descripción se basa en las afirmaciones de que “BlackLotus” fue desarrollado por hackers chinos. En el caso de que las muestras de virus validen la oferta.

Los foros clandestinos ofrecen ahora a la venta un sofisticado rootkit UEFI dotado de potentes capacidades de ataque que hasta ahora sólo eran accesibles para las organizaciones de inteligencia y los grupos de amenazas respaldados por el Estado. BlackLotus, el rootkit de firmware vendido por un proveedor desconocido, tiene la capacidad de subvertir las medidas de seguridad de Windows y ejecutar código malicioso en el nivel más fundamental de los anillos de protección de la arquitectura x86.

Los investigadores en ciberseguridad descubrieron anuncios de BlackLotus en foros dedicados al software delictivo. La reescritura del código cuesta 200 dólares, pero la licencia de uso del rootkit cuesta 5.000 dólares. Dada la experiencia del vendedor, 5.000 dólares pueden ser vistos como una ganga por los ciberdelincuentes y los hackers con sombrero negro de cualquier parte del mundo.

Según se informa, BlackLotus está construido en ensamblador y C, pesa 80 kilobytes y es independiente del proveedor, tal y como afirma el investigador en el campo de la seguridad de la información Scott Scheferman. El rootkit proporciona técnicas anti-VM, anti-debug y de ofuscación de código para evitar el análisis. Además, proporciona “protección de agente” a nivel del kernel (anillo 0) para la persistencia en el firmware UEFI, instrucciones de instalación detalladas y una sección de preguntas frecuentes.

BlackLotus, como cualquier otro rootkit, se carga antes de que Windows comience a funcionar. El malware tiene la capacidad de evitar la detección por parte de Secure Boot, UAC, BitLocker, HVCI y Windows Defender, así como de cargar controladores que no han sido registrados. El software malicioso también incluye un modo de transferencia de archivos que transfiere todos los archivos y un “cargador de arranque firmado vulnerable” que no puede ser invalidado porque tendría un impacto en cientos de cargadores de arranque que están actualmente en uso.

BlackLotus pone a disposición de todo el mundo las amenazas persistentes avanzadas (APT) de grupos patrocinados por el Estado, como la GRU rusa o la APT 41 china, lo que supone una amenaza para la protección basada en el firmware, según la advertencia emitida por Scott Scheferman. El nuevo rootkit UEFI presenta oportunidades de avance en términos de simplicidad de uso, escala, accesibilidad, persistencia, evasión y erradicación de la ciberdelincuencia.

En el pasado, los rootkits UEFI eran extremadamente infrecuentes y sólo los utilizaban los especialistas, pero los nuevos descubrimientos han cambiado esta situación. Para determinar si BlackLotus es legítimo o no, si está listo para la producción o si es un engaño, la comunidad de seguridad necesita investigar una muestra del producto.